Eine DDoS-Attacke ist etwas, worüber Sie in Klatschmagazinen bis hin zu spezialisierten Entwicklerforen hören oder lesen können. Es ist ein übliches Ärgernis, das es seit den späten 90ern gibt, das viele Hacker oder sogar verärgerte Angestellte benutzen können, um ein System von einem entfernten Ort aus zu verkrüppeln.

Hier erfahren Sie, wie ein DDoS-Angriff gestartet wird, was er tut und wie groß die möglichen Auswirkungen auf ein ahnungsloses oder unvorbereitetes Ziel sind.

DoS vs. DDoS

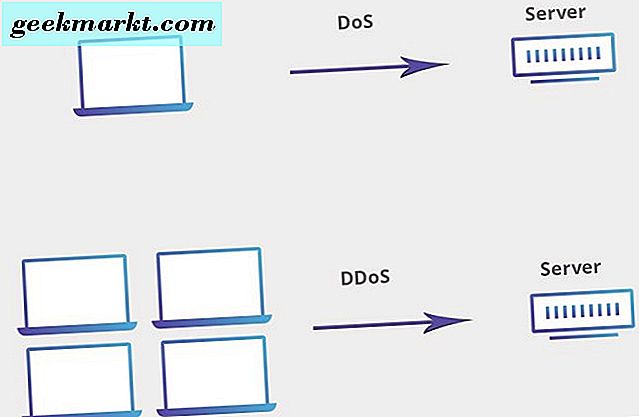

Der Begriff "DoS" steht für Denial-of-Service-Angriff. Dieser Cyberangriff beinhaltet die Einschränkung oder Unterbrechung der Dienste eines Hosts.

Der häufigste Weg, auf dem dies erreicht wird, besteht darin, den Host mit überschwänglichen Anfragen zu überschwemmen. Dies führt zu einer Überlastung der Maschine des Ziels und kann auch dazu führen, dass es auf die meisten, wenn nicht alle legitimen Anfragen von anderen Benutzern nicht reagiert.

Ein DDoS ist im Grunde ein DoS-Angriff in einem viel größeren Maßstab. Dies wird auch als Distributed Denial-of-Service-Angriff bezeichnet. Die gleiche Fluttechnik wird auf der Zielmaschine verwendet, aber es kommt mit einer Wendung.

DDoS-Angriffe haben mehrere Ursprungsquellen. Daher ist es zunehmend schwierig, sie zu verhindern. Ein DoS-Angriff kann gestoppt werden, indem die Quelle blockiert wird. Im Falle eines DDoS-Angriffs ist dies jedoch nicht so einfach, da eine grundlegende Ingress-Filterung nicht effektiv ist.

DDoS-Implikationen

- Unfähigkeit, legitime Benutzer zu unterscheiden

- Website nicht verfügbar

- Langsame Netzwerkleistung

- Erhöhte Anzahl von Spam-E-Mails

- Internet-Dienste verweigern den Zugriff

- Trennung von kabelgebundenen oder drahtlosen Internetverbindungen

- Absturzende Hardware

Common Attack Taktiken

IP-Spoofing ist eine der häufigsten DDoS-Methoden. Das Erstellen gefälschter IP-Adressen macht es noch schwieriger, die ursprünglichen Quellen der Angriffe zu finden und zu blockieren.

Botnetze sind auch ein Markenzeichen von DDoS-Angriffen. Wenn Sie nicht wissen, was ein Botnet ist, denken Sie an es als ein Netzwerk von Computern, die sich wie Schläferagenten verhalten. Die Computer erhalten Befehle, um einen bestimmten Host oder ein Zielsystem anzugreifen.

Oft empfangen und führen diese Maschinen die Aufträge aus, ohne dass die Besitzer davon wissen. Dies macht DDoSing extrem leistungsfähig, da das Potenzial zur Erweiterung des Netzwerks ziemlich hoch ist. Es verhindert auch, dass Hosts einfach mehr Bandbreite hinzufügen, um das Problem zu lösen.

Verwendungszweck

Viele DDoS-Angriffe werden in Erpressungssystemen gegen Finanzinstitutionen oder Unternehmenseigentümer eingesetzt. Die Angreifer beginnen meist mit einem einfachen DDoS-Angriff als Proof-of-Concept. Die Ziele werden dann auf die Sicherheitsanfälligkeit im System aufmerksam gemacht und aufgefordert, eine Gebühr auszuzahlen.

Die meisten Zahlungsanforderungen sind in Bitcoin oder anderen alternativen virtuellen Währungen, die notorisch schwer auf die Angreifer zurückzuführen sind.

Einige DDoS-Angriffe sollen die Hardwarekomponenten des Zielsystems beschädigen. Dies wird PDoS, permanentes Denial-of-Service oder Phlashing genannt.

PDoS beinhaltet die Fernsteuerung der Verwaltung der Hardwaregeräte des Zielsystems, zu denen unter anderem Drucker, Router und die meisten Netzwerkhardware gehören. Die Angreifer verwenden modifizierte oder beschädigte Firmware-Images, um die ursprüngliche Firmware eines Zielhardwarekörpers zu ersetzen.

Nach einem dieser Angriffe kann das System irreparabel beschädigt werden. Dies bedeutet, dass das Ziel möglicherweise alle Geräte ersetzen muss. Das kostet Zeit und Geld.

PDoS-Angriffe sind schwer zu bemerken. Sie können auch ausgeführt werden, ohne auf ein Botnet oder Root-Server angewiesen zu sein.

Unbeabsichtigte DDoS

Manchmal kann die Ursache für eine Überlastung der Website nur ein Anstieg der Popularität sein. Wenn Tausende oder Hunderttausende von Personen gleichzeitig auf denselben Zugriffslink zu einer Website klicken, sehen die Administratoren dies möglicherweise als einen DDoS-Versuch an.

Zugegeben, das passiert meist nur auf weniger vorbereiteten Webseiten oder neuen Webseiten mit begrenzter Bandbreite. Es gibt einige Kreise, eine Variante davon ist VIPDoS. Der VIP steht für Prominente, die innerhalb von Sekunden Links schalten können, die Tausende von Klicks anziehen.

Vorgesehene Ereignisse können auch einen vorübergehenden Denial-of-Service verursachen. Dies geschieht, weil möglicherweise Millionen von Menschen wissen, dass sie einen begrenzten Zeitrahmen haben, in dem sie von einem Service profitieren können.

Zum Beispiel geschah diese Art von unbeabsichtigtem DDoS während der australischen Volkszählung 2016.

DDoS-Schutz

Während es mehrere Verteidigungstechniken gibt, die den Schaden eines DDoS-Angriffs schützen oder mindern, beinhaltet das beste Verteidigungssystem die Verwendung mehrerer Verteidigungsebenen.

Um so gut wie möglich vorbereitet zu sein, müssen Sie zunächst damit rechnen, dass ein ankommender DDoS-Angriff möglich ist. Kombinieren Sie Angriffserkennung, Verkehrsklassifizierung, Echtzeit-Reaktionstools und Hardwareschutz, um eine höhere Wahrscheinlichkeit zu haben, einen Angriff abzuwenden.

Eine hohe Bandbreite ist auch wichtig, da es selbst mit erweiterten Sicherheitsmaßnahmen unmöglich ist, einen 100 GB DDoS-Angriff auf eine 10 GB-Bandbreite zu stoppen.

Zu den gängigen DDoS-Präventionsverfahren gehören:

- Firewalls

- Intrusion Prevention Systeme (IPS)

- Anwendungs-Front-End-Hardware

- Blackhole Routing

- Router

- Schalter

- Upstream-Filterung

Ein letzter Gedanke

Obwohl immer mehr Verteidigungsmechanismen und -werkzeuge weiterentwickelt werden, nimmt die Zahl der DDoS-Attacken weltweit weiter zu. Einige Länder versuchen potentielle Angreifer abzuschrecken, indem sie Gefängnisstrafe als Strafe vorschlagen.

Allerdings haben nur sehr wenige Länder diesbezüglich genau definierte Gesetze erlassen. Das Vereinigte Königreich gehört zu den wenigen, die im Umgang mit DDoSing klarere Richtlinien haben. Es gibt eine maximale 10-jährige Haftstrafe, die jedem, der mit DDoSing konfrontiert wird, gewährt werden kann. Es ist auch das einzige Land, das DDoSing eindeutig als illegale Aktivität definiert.

Die beliebte Hacker-Gruppe Annonymous hat sich dafür eingesetzt, einen DDoS-Angriff als eine akzeptierte Form des Protestes anstelle eines illegalen Angriffs einzustufen. Denken Sie, dass sie Recht haben oder ist DDoSing zu gefährlich in den Händen derer, die schlechte Absichten haben, legal zu sein?